Les développeurs sont confrontés à des menaces toujours plus sophistiquées visant leurs environnements de travail. Protéger cet espace devient une priorité pour garantir la sécurité des projets et des données sensibles. Un environnement de développement vulnérable peut compromettre les applications en cours de création, entraînant des conséquences coûteuses et dommageables.

Adopter des pratiques de sécurité robustes permet de minimiser les risques. Cela englobe l'utilisation d'outils de détection de vulnérabilités, le maintien à jour des logiciels, et la formation continue des équipes sur les meilleures pratiques en cybersécurité. En veillant à ces aspects, les développeurs peuvent travailler en toute sérénité, assurant la pérennité et la fiabilité de leurs projets.

A lire en complément : Comment trouver et installer un logiciel de dessin industriel gratuit comparable à AutoCAD ?

Plan de l'article

Les bases pour sécuriser votre environnement de développement

Sécuriser votre environnement de développement repose sur l'intégration de la sécurité dès les premières phases du cycle de développement. Adoptez une approche collaborative telle que DevOps et incluez des pratiques de DevSecOps. Cette dernière améliore la sécurité en intégrant des outils spécifiques tout au long du pipeline.

Phases de développement et sécurité

Chaque phase du développement doit intégrer des mesures de sécurité spécifiques :

A lire en complément : Les astuces pour économiser lors de la configuration d'un PC fixe

- Planification : définir les exigences de sécurité.

- Création : intégrer des solutions de sécurité dans le code.

- Vérification : tester la sécurité du code.

- Préproduction : identifier et neutraliser les vulnérabilités.

- Sortie de version : intégrer l’horodatage pour la traçabilité.

Phases post-production

Même après la mise en production, la vigilance reste de mise :

- Prévention : mettre en place des mesures de sécurité proactive.

- Détection : surveiller les vulnérabilités en production.

- Réponse : répondre efficacement aux incidents de sécurité.

- Prévision : anticiper et atténuer les menaces futures.

- Adaptation : reconfigurer et améliorer continuellement la sécurité.

L’utilisation de l’automatisation joue un rôle clé dans ce processus. Elle permet d'améliorer l'efficacité et la sécurité du pipeline, en intégrant des solutions comme Jenkins, GitLab CI, et Azure DevOps. Adoptez ces outils pour une gestion optimale de la sécurité tout au long du cycle de développement.

Automatisation et outils de sécurité

Dans un environnement de développement, l’automatisation se révèle essentielle pour renforcer la sécurité tout en optimisant l’efficacité. Divers outils permettent d’automatiser les processus de sécurité, réduisant ainsi les interventions manuelles et les risques d’erreurs.

Outils pour la sécurité des applications

OWASP ZAP et Burp Suite sont deux outils phares pour améliorer la sécurité des applications web. Ils offrent des fonctionnalités avancées pour détecter et corriger les vulnérabilités, garantissant ainsi une meilleure protection des données.

Pour le contrôle continu et l’intégration continue (CI/CD), des solutions comme Jenkins, GitLab CI et Azure DevOps se montrent indispensables. Ces outils automatisent les tests de sécurité et intègrent des mesures de protection dès les premières étapes du cycle de développement.

Scanners de vulnérabilités

Pour scanner les vulnérabilités, des outils tels que Nessus et OpenVAS sont recommandés. Ils permettent de détecter les failles de sécurité potentielles dans les infrastructures et les applications, facilitant ainsi la mise en place de mesures correctives.

SonarQube, Fortify et Checkmarx se distinguent par leur capacité à analyser la qualité et la sécurité du code source. Leur intégration dans le pipeline CI/CD renforce la robustesse des applications développées.

Gestion des secrets et des environnements

La gestion des secrets est une autre dimension fondamentale de la sécurisation des environnements de développement. HashiCorp Vault et AWS Secrets Manager offrent des solutions robustes pour stocker et gérer les secrets de manière sécurisée.

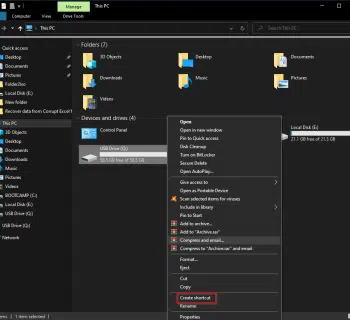

Pour créer des environnements de développement sécurisés, Docker, VirtualBox et Vagrant sont des outils de choix. Ils permettent de configurer des environnements isolés et reproductibles, minimisant les risques liés aux dépendances et aux configurations erronées.

Pratiques de codage sécurisé et gestion des accès

Intégrer des pratiques de codage sécurisé dans votre environnement de développement est essentiel pour prévenir des vulnérabilités telles que les injections SQL, les attaques XSS et CSRF. Pour ce faire, suivez les recommandations de l'OWASP et utilisez des outils de vérification automatique du code.

Adoptez des protocoles de communication sécurisés comme le TLS, l'HTTPS et le SSL. Ces protocoles chiffrent les données échangées, protégeant ainsi les informations sensibles contre les interceptions malveillantes.

Pour la gestion des identités et des accès, implémentez des standards éprouvés comme OAuth2 et OpenID Connect. Ces standards facilitent l'authentification sécurisée des utilisateurs et la gestion des permissions d'accès.

Gestion des clés et secrets

Utilisez des services comme HashiCorp Vault ou AWS Secrets Manager pour la gestion sécurisée des clés API et des secrets. Ces outils permettent de stocker et de gérer les secrets de manière centralisée, réduisant ainsi les risques de fuite.

Contrôle des accès et surveillance

Définissez des politiques de contrôle des accès strictes pour limiter l'accès aux ressources critiques uniquement aux utilisateurs autorisés. Implémentez des mécanismes de surveillance continue pour détecter toute activité suspecte et réagir rapidement aux incidents de sécurité.

Pour renforcer la sécurité de vos environnements de développement, configurez des pare-feux et des systèmes de détection d'intrusion (IDS). Ces mesures permettent de protéger vos serveurs et postes de travail contre les attaques extérieures.